Atelier SysRes SE4 2024/2025 E7

Création de la machine

Création des VMs avec XEN

Dans ce projet, nous avons créé deux machines de services et une machine mandataire à l'aide de l'outil Xen. Les commandes utilisées sont les suivantes :

root@capbreton:~# xen-create-image --hostname=SE4.Vi --dhcp --bridge=ekko_caitlyn --dir=/usr/local/xen --size=10GB --dist=daedalus --memory=2048M --force

Par la suite pour les démarrer on utilise:

xen create /etc/xen/SE4.Vi.cfg

Et pour y rentrer:

xen console SE4.Vi

Configuration des partitions LVM

Assigner les partitions dans le fichier `/etc/xen/SE4.Vi` (disk) :

'phy:/dev/virtual/SE4.Vi-home,xvda3,w',

'phy:/dev/virtual/SE4.Vi-var,xvdb1,w',

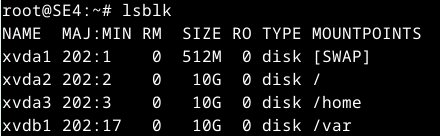

Affichage des partitions avec lsblk

Voici un aperçu des partitions avec la commande `lsblk` :

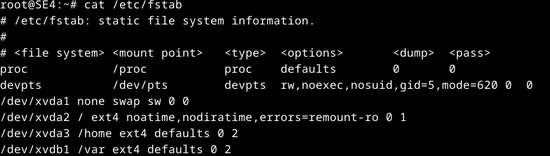

Modification du fichier fstab

Il faut aussi modifier le fichier `/etc/fstab` pour monter correctement les partitions :

/dev/xvda3 /home ext4 defaults 0 2

/dev/xvdb1 /var ext4 defaults 0 2

Aperçu du fichier fstab

Configuration des partitions /var et /home

Formatage et montage de /var (partition critique)

Création du système de fichiers et migration des données de `/var` :

mkfs -t ext4 /dev/xvdb1

mount /dev/xvdb1 /mnt

mv /var/* /mnt

umount /mnt

mount -a

Vérification du contenu de /var

Formatage et montage de /home

mkfs -t ext4 /dev/xvda3

mount -a

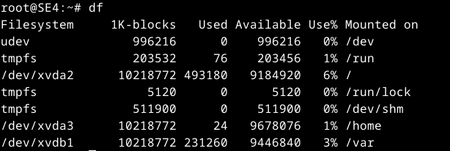

Vérification du montage des partitions

Réseau

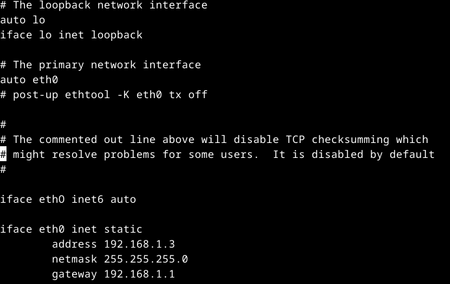

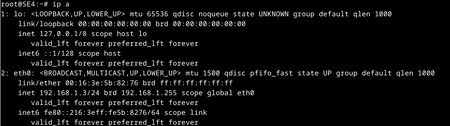

Pour la partie réseau de la machine de service j'ai simplement modifié l'interface réseau de celle-ci. J'ai mis en place deux interfaces pour les deux bridges

ETH0: J'ai mis le routage de l'ipv6 en auto et pour l'ipv4 j'ai mit l'adresse privée correspondant à ma machine dans le réseau privé. On utilise l'adresse ipv4 privée de la machine mandataire comme gateway.

ETH1:

Configuration de la machine mandataire et routeur Cisco

Création des clés et des certificat pour les noms de domaines

Pour activer un certificat SSL, il est nécessaire de générer une CSR (Certificate Signing Request) ainsi qu’une clé privée. La CSR est un bloc de texte chiffré contenant les informations d’identification du domaine et du propriétaire du certificat.

Les fichiers générés sont enregistrés dans les répertoires suivants sur la machine mandataire Vander :

- /home/cait

- /home/ekko

1) Lancer la commande OpenSSL

Depuis un terminal on exécutez la commande suivante :

openssl req -nodes -newkey rsa:2048 -sha256 -keyout myserver.key -out server.csr -utf8

2) Remplir les informations requises

On doit donc remplir des informations comme

- Common Name : Nom de domaine principal 'caitlyn.eu'

- Pays, Région, Ville : Coordonnées de l’organisation.

3) Vérifier et copier la CSR

Une fois générée, la CSR peut être affichée avec :

cat server.csr

On copie ainsi le contenu du csr dans Gandi pour obtenir un certificat signé.

-----BEGIN CERTIFICATE REQUEST-----

… texte ….

-----END CERTIFICATE REQUEST-----Serveur SSH

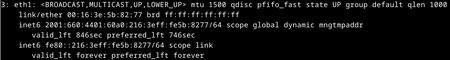

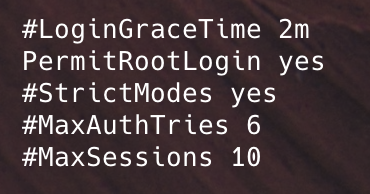

Afin d'éviter de passer tout le temps par capbreton pour se connecter à nos machines, on met en place un serveur ssh pour pouvoir y accéder directement. Pour vander possédant directement une adresse ipv4 routée il suffit de mettre le PermitRootLogin en yes. Mais nos machines de services n'en possèdant pas, il est nécessaire d'effectuer une redirection de port sur la mandataire, en redirigeant le port 2202 sur Vi.

iptables -t nat -A PREROUTING -p tcp --dport 2202 -j DNAT --to-destination 192.168.1.2:22

iptables -A FORWARD -p tcp -d 192.168.1.2 --dport 22 -j ACCEPT

Serveur DNS

Configuration du fichier named.conf.options

J'ai édité le fichier de configuration named.conf.options:

J'ai aussi rajouter l'emplacement de mes clés dans la définition de ma zone

key-directory "/etc/bind/keys"; dnssec-policy "dnspol"; inline-signing yes;

J'ai ajouté les lignes suivantes pour activer DNSSEC via les clés:

dnssec-policy "dnspol" {

keys {

ksk key-directory lifetime unlimited algorithm 13;

zsk key-directory lifetime unlimited algorithm 13;

};

nsec3param;

};

J'indique que cette zone représente ma zone principale, puis j'autorise tout le monde à interroger mon serveur DNS. Puis pour terminer j'ajoute le transfer de ma zone à la machine mandataire Vander ainsi qu'a la deuxième machine de service Jinx en les tenant au courant d'une modification de la zone grâce au notify.

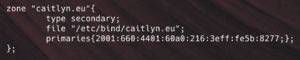

Afin de permettre à l'autre machine de service de faire fonctionner mon DNS je dois spécifier une zone dans son named.conf.local

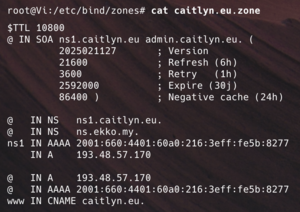

Création du fichier de zone

Puis ensuite j'ai créé le fichier de zone. Pour cela on y spécifie: -Le SOA spécifie le serveur DNS principal ns1.caitlyn.eu et l’adresse e-mail de l’administrateur admin.caitlyn.eu -A et AAAA associent le domaine à ses adresses IPv4 et IPv6 respectives -CNAME redirige www.caitlyn.eu vers caitlyn.eu, évitant ainsi d’avoir à dupliquer les enregistrements IP.

5. Configuration du serveur mandataire comme DNS secondaire

Nous avons ajouté sur le serveur mandataire :

zone "caitlyn.eu"{

type secondary; // version politiquement correcte de slave

file "/etc/bind/caitlyn.eu";

primariest{ 2001:660:4401:60a0:216:3eff: fe5b:8277; };

}

(

)

6. Activation de DNSSEC

J'ai ajouté la politique DNSSEC dans `/etc/bind/named.conf` :

dnssec-policy "dnspol" {

keys {

ksk key-directory lifetime unlimited algorithm 13;

zsk key-directory lifetime unlimited algorithm 13;

};

nsec3param;

};

Puis j'ai activé DNSSEC :

sudo systemctl restart bind9

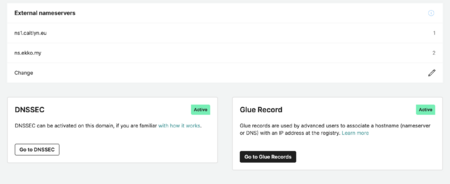

7. Ajout des enregistrements DNS chez Gandi

Nous avons ajouté les glue records dans l’interface de Gandi en spécifiant : - `ns1.caitlyn.eu` avec l’adresse IPv6 du serveur de services - `ns2.caitlyn.eu` avec l’adresse IPv4 du serveur mandataire

Conclusion

Le serveur DNS est maintenant configuré avec Bind9 et sécurisé avec DNSSEC. Le serveur mandataire joue le rôle de serveur DNS secondaire et permet l'accès via IPv4. La configuration est testée et fonctionnelle.

Apache

Afin d'avoir un serveur web https, il faut tout d'abord récupérer le certificat signé (.crt) et le certificat de chaîne (.pem) sur Gandi. Nous avions conservé la clé privé reçu plus tôt avec le openssl.

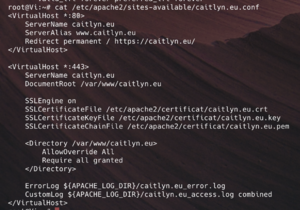

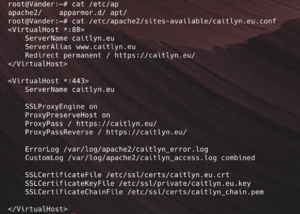

Le fichier de configuration Apache pour caitlyn.eu ressemble à ceci :

Toutes les demandes sur le port 80 seront redirigés sur le 443 pour forcer l'https.

DocumentRoot permet de renseigner le repertoire dans lequel sera placé nos fichiers html, etc ...

Les lignes avec SSL renseigne le chemin vers les certificats et la clé privé. Il faut alors faire attention aux droits des répertoires et fichiers afin que le propriétaire/groupe 'www-data' puisse consulter tout cela.

De plus, il faut faire attention aux ports que lesquels écoute Apache dans /etc/apache2/ports.conf

Il ne reste plus qu'à permettre l'accés en IPv4 à l'https, c'est d'ailleurs pour cela que dans un premier temps je ne pouvais accéder au site de chez moi, mon FAI (Crous, Planet Campus) ne fournit pas d'accés en IPv6.

Pour cela, il faut se servir de la machine mandataire et mettre en place apache2 en madataire inverse sur la machine. Le fichier de configuration pour cela ressemble à :

Il faut rajouter

ProxyPreserveHost on

afin de permettre des redirections propres vers les bons sites.

Il ne faut pas oublier d'activer les modules proxy et proxy_http ainsi que le site.

a2enmode proxy a2enmode proxy_http a2ensite ekko.my.conf service apache2 reload service apache2 restart