« Atelier SysRes SE2a5 2023/2024 E1 » : différence entre les versions

| (10 versions intermédiaires par le même utilisateur non affichées) | |||

| Ligne 10 : | Ligne 10 : | ||

== 13/09/23: Installation de la VM == | == 13/09/23: Installation de la VM == | ||

'''Création du fichier de config:'''<pre> | '''Création du fichier de config:'''<pre> | ||

xen-create-image --hostname=Dublin --ip=172.26.145.107 --netmask=255.255.255.0 --gateway 172.26.145.254 --bridge=bridgeStudents --dir=/usr/local/xen --password= | xen-create-image --hostname=Dublin --ip=172.26.145.107 --netmask=255.255.255.0 --gateway 172.26.145.254 --bridge=bridgeStudents --dir=/usr/local/xen --password=passwd | ||

</pre>'''Lancer la VM:'''<pre> | </pre>'''Lancer la VM:'''<pre> | ||

xen create Dublin.cfg | xen create Dublin.cfg | ||

| Ligne 54 : | Ligne 54 : | ||

=== Résultats === | === Résultats === | ||

SécurisationAvec la commande ps, on observe bien uniquement les processus dans le container. Dans la machine hôte, on voit bien TOUT les processus | |||

=== Suite du TP === | === Suite du TP === | ||

| Ligne 85 : | Ligne 85 : | ||

</pre> | </pre> | ||

== 05/10/23 == | == 05/10/23: Un peu de réseau == | ||

=== Configuration du router avec B.GERMOND: === | |||

vlan42 = VLAN-XEN | vlan42 = VLAN-XEN | ||

| Ligne 102 : | Ligne 102 : | ||

Interface ether9 | Interface ether9 | ||

Création du réseau privé | === Création du réseau privé === | ||

Dans /etc/network/interfaces de capbreton | |||

Dublin : 10.0.42.2 | Dublin : 10.0.42.2 | ||

| Ligne 112 : | Ligne 113 : | ||

bridge: Leinster | bridge: Leinster | ||

Restriction d'accès | === Restriction d'accès === | ||

Sur rugby | |||

Cf cours | Cf cours | ||

| Ligne 122 : | Ligne 124 : | ||

</pre> | </pre> | ||

== 06/10/23 == | == 06/10/23: Nameserver == | ||

Configuration de bind9 | |||

=== Configuration de bind9 === | |||

Dans dublin: | |||

https://www.installerunserveur.com/configuration-bind9 | https://www.installerunserveur.com/configuration-bind9 | ||

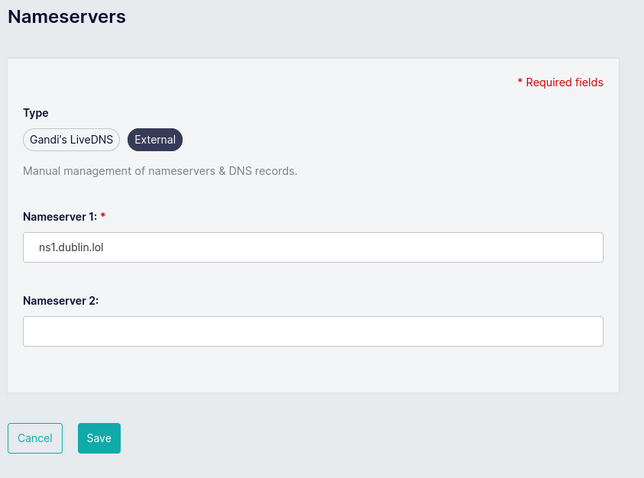

NS dans gandi.net: | === NS dans gandi.net: === | ||

[[Fichier:External_NS.png|sans_cadre|644x644px]] | |||

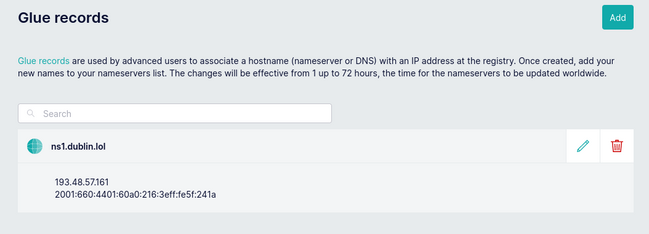

Glue Records: | |||

[[Fichier:GLUE_RECORDS.png|sans_cadre|649x649px]] | [[Fichier:GLUE_RECORDS.png|sans_cadre|649x649px]] | ||

| Ligne 143 : | Ligne 148 : | ||

Générer la CSR: https://docs.gandi.net/fr/ssl/operations_courantes/csr.html | Générer la CSR: https://docs.gandi.net/fr/ssl/operations_courantes/csr.html | ||

Conf apache2 pour HTTPS | === Conf apache2 pour HTTPS === | ||

Sur le port 443: https://www.vincentliefooghe.net/content/activer-un-acc%C3%A8s-https-sur-apache | |||

(virtual host dans /etc/apache2/sites-available) | (virtual host dans /etc/apache2/sites-available) | ||

| Ligne 156 : | Ligne 162 : | ||

== 10/11/23 == | == 10/11/23 == | ||

TA DAAAAA : http://www.dublin.lol/ | '''<big>TA DAAAAA</big>''' : http://www.dublin.lol/ | ||

=== Filtrage de service: === | === Filtrage de service: === | ||

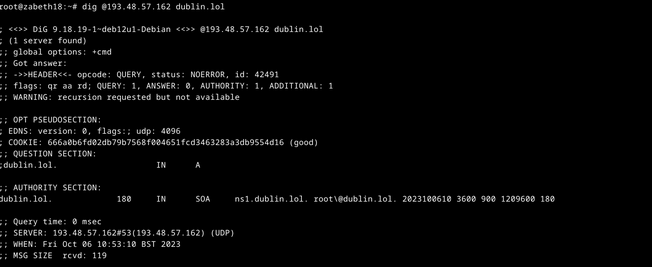

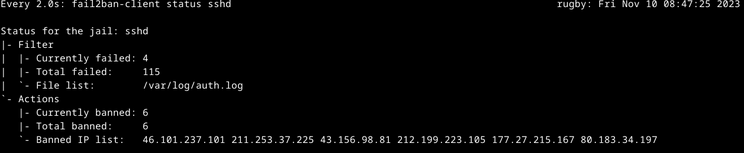

Dans /var/log/auth.log de rugby on peut trouver: | Dans /var/log/auth.log de rugby on peut trouver: | ||

[[Fichier:Attaque ssh.png|sans_cadre|743x743px]] | [[Fichier:Attaque ssh.png|sans_cadre|743x743px]] | ||

| Ligne 167 : | Ligne 174 : | ||

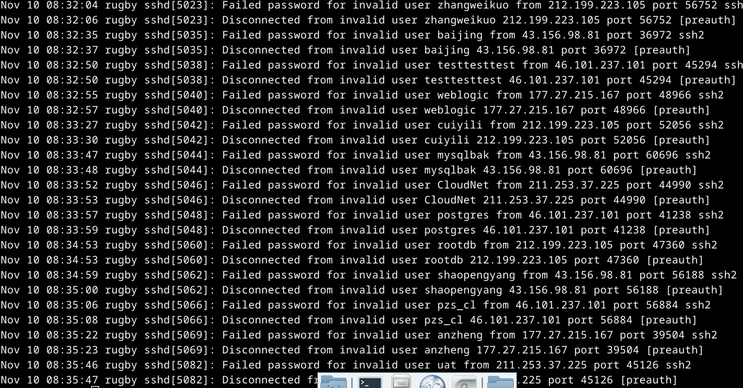

https://doc.ubuntu-fr.org/fail2ban | https://doc.ubuntu-fr.org/fail2ban | ||

On voit les ip bannis: | On voit les ip bannis: | ||

[[Fichier:Fail2ban.png|sans_cadre|744x744px]] | [[Fichier:Fail2ban.png|sans_cadre|744x744px]] | ||

| Ligne 175 : | Ligne 183 : | ||

https://www.aircrack-ng.org/doku.php?id=simple_wep_crack | https://www.aircrack-ng.org/doku.php?id=simple_wep_crack | ||

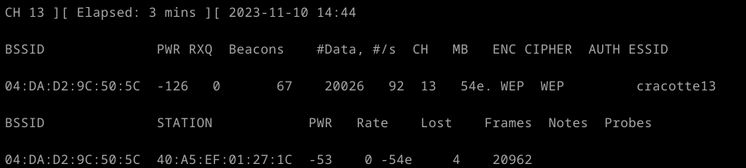

===== Airodump: ===== | |||

[[Fichier:Airodump.png|sans_cadre|746x746px]] | |||

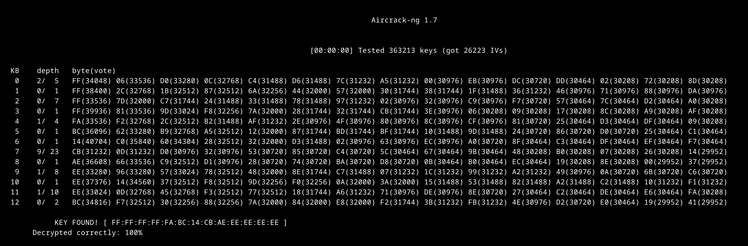

===== Aircrack: ===== | |||

[[Fichier:Aircrack.png|sans_cadre|748x748px]] | |||

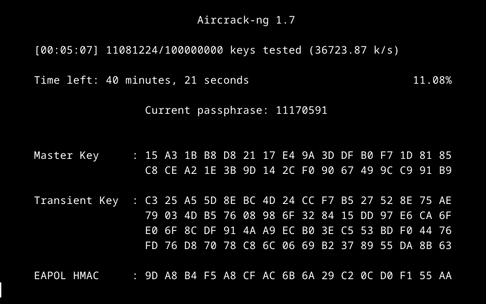

==== Cassage de clef WP d'un point d'accès Wifi ==== | |||

Sur Krakotte01 | |||

Génération d'un dictionnaire en se basant sur le fait que le mdp fait 8 chiffre | |||

Airodump pour avoir le handshake WPA2 | |||

Puis aircrack WPA2 avec la bibliothèques et le handshake | |||

[[Fichier:Aircrack2.png|sans_cadre|486x486px]] | |||

[[Fichier:Key found.png|sans_cadre]] | |||

=== Sécurisation === | |||

==== Chiffrement ==== | |||

Création d'une LVM Dublin-crypt à chiffrer | |||

Installation de cryptsetup pour chiffre la partition | |||

https://wiki.archlinux.org/title/dm-crypt/Device_encryption | |||

== 23/11/23: Sécurisation WiFi par WPA2-EAP == | |||

=== Configuration du PA === | |||

[[SE4 construction de réseau]] | |||

=== Configuration Routeur === | |||

[[SE4 construction de réseau]] | |||

== 24/11/23: Accès vers l'extérieur == | |||

Mascarade: | |||

[[SE4 construction de réseau#Troisième méthode]] | |||

Version actuelle datée du 24 novembre 2023 à 09:29

IP: 172.26.145.107

Name: Dublin

Related Links

https://rex.plil.fr/Enseignement/Reseau/Reseau.SE5/index.html

13/09/23: Installation de la VM

Création du fichier de config:

xen-create-image --hostname=Dublin --ip=172.26.145.107 --netmask=255.255.255.0 --gateway 172.26.145.254 --bridge=bridgeStudents --dir=/usr/local/xen --password=passwd

Lancer la VM:

xen create Dublin.cfg

Première connexion:

xen console Dublin

On peut au préalable vérifier que la VM s'est lancée

xen list

Configuration de l'interface eth0:

auto eth0 iface eth0 inet static

address 172.26.145.107/24 gateway 172.26.145.254

Configuartion du SSH:

Dans /etc/ssh/sshd_config, modifier:

PermitRootLogin yes

service ssh restart

14/09/23: Création de container sans et avec Docker

Création de container sans et avec Docker sur zabeth18.

Sans Docker

Créer la partition, rempli de 0:

dd if=/dev/zero of=sf bs=1024k count=10240

Au format file system:

mkfs sf

Monter la partition:

mount -oloop sf /tmp/mnt

Installation du system debian en version stable:

debootstrap stable /tmp/mnt

Préparation du montage du pseudo system de fichier:

echo "proc /proc proc defaults 0 0" >> rootfs/etc/fstab

Finalement, création du processus isolé:

unshare -p -f -m chroot rootfs /bin/sh -c "mount /proc ; /bin/bash" ;

Avec Docker

cf cours partie 2.6

Résultats

SécurisationAvec la commande ps, on observe bien uniquement les processus dans le container. Dans la machine hôte, on voit bien TOUT les processus

Suite du TP

Création de LVM:

lvcreate -L10G -nDublin-home virtual

Liste des LVM:

lvs

02/10/23

Création de la partition LVM /var.

Dans le fichier de configuration de la VM, dans la partie Disk Devices:

'phy:/dev/virtual/Dublin-home, xvdb1, w', 'phy:/dev/virtual/Dublin-var, xvdb2, w',

Puis xen shut de la VM.

Avec lsblk, on peut vérifier la présence des disques dans la vm (xvdb).

Ensuite mkfs des disque puis mount dans /new_home et /new_var.

Pour le new_home, simple copie du home

IDEM pour le new_var

Configuration automatique de l'adresse ipv6 dans /etc/network/interfaces:

iface eth0 inet6 auto

05/10/23: Un peu de réseau

Configuration du router avec B.GERMOND:

vlan42 = VLAN-XEN

Connecté au port Te1/1/1 en mode access

Cf Cours de l'année dernière

Gateway = 193.48.57.161

Netmask = 255.255.255.240

Création de la machine mandataire rugby avec le bridge SE2a5

Interface ether9

Création du réseau privé

Dans /etc/network/interfaces de capbreton

Dublin : 10.0.42.2

rugby : 10.0.42.1

douarneznez : 10.0.42.3

bridge: Leinster

Restriction d'accès

Sur rugby

Cf cours

Utilisation de iptables-persistent qui permet de conserver les règles en sauvegardant dans /etc/iptables/rule.v4

Pour se connecter en ssh sans utiliser de jump:

iptables -A PREROUTING -t nat -i eth0 -p tcp -m tcp --dport 2201 -j DNAT --to-destination 10.0.42.2:22

06/10/23: Nameserver

Configuration de bind9

Dans dublin:

https://www.installerunserveur.com/configuration-bind9

NS dans gandi.net:

Glue Records:

DNS Checker: https://dnschecker.org/#NS/ns1.dublin.lol

DNS secondaire sur rugby: https://serverspace.io/fr/support/help/bind9-as-a-secondary-dns-server-on-ubuntu/

Passage sur CHIMAERA

Générer la CSR: https://docs.gandi.net/fr/ssl/operations_courantes/csr.html

Conf apache2 pour HTTPS

Sur le port 443: https://www.vincentliefooghe.net/content/activer-un-acc%C3%A8s-https-sur-apache

(virtual host dans /etc/apache2/sites-available)

Achat de certificat SSL sur Gandi avec la clef CSR pour obtenir le crt

Attente de la propagation, pour obtention du certificat

Securisation du DNS par DNSSEC en mode automatique: Cf TP attention avec l'utilisation de auto-dnssec : https://shaunc.com/blog/article/migrating-from-autodnssec-to-dnssecpolicy-in-bind~aEpnuMVvmPF7

Verif: https://dnsviz.net

10/11/23

TA DAAAAA : http://www.dublin.lol/

Filtrage de service:

Dans /var/log/auth.log de rugby on peut trouver:

On voit jusqu'à 4 attaques ssh par minutes

Installation de fail2ban sur rugby: https://doc.ubuntu-fr.org/fail2ban On voit les ip bannis:

Effraction WIFI

Cassage de clef WEP d'un point d'accès Wifi

Sur cracotte13 depuis zabeth04 sans le dongle

https://www.aircrack-ng.org/doku.php?id=simple_wep_crack

Airodump:

Aircrack:

Cassage de clef WP d'un point d'accès Wifi

Sur Krakotte01

Génération d'un dictionnaire en se basant sur le fait que le mdp fait 8 chiffre

Airodump pour avoir le handshake WPA2

Puis aircrack WPA2 avec la bibliothèques et le handshake

Sécurisation

Chiffrement

Création d'une LVM Dublin-crypt à chiffrer

Installation de cryptsetup pour chiffre la partition

https://wiki.archlinux.org/title/dm-crypt/Device_encryption

23/11/23: Sécurisation WiFi par WPA2-EAP

Configuration du PA

Configuration Routeur

24/11/23: Accès vers l'extérieur

Mascarade: