« SE5 IdO sécurité des objets 2024/2025 b2 » : différence entre les versions

| Ligne 9 : | Ligne 9 : | ||

Plusieurs lots d'identifiants existent : | Plusieurs lots d'identifiants existent : | ||

simon ; simon ! | simon ; simon! | ||

louis ; louis! | louis ; louis! | ||

| Ligne 20 : | Ligne 20 : | ||

En E-304 (sur les ZABETH 2-3-4), l'objet n'a pas été reconnu, mais il l'a été sur ZABETH15. | En E-304 (sur les ZABETH 2-3-4), l'objet n'a pas été reconnu, mais il l'a été sur ZABETH15. | ||

Nous aimerions pouvoir | Nous aimerions pouvoir récupérer le firmware et le modifier pour "HACKER" l'objet. | ||

Pour accéder aux fichiers de l'objet, il suffit de le connecter et d'attendre quelques secondes. Par la suite on peut le monter avec la commande suivante : sudo mount /dev/sbX /dossier_au_choix | Pour accéder aux fichiers de l'objet, il suffit de le connecter et d'attendre quelques secondes. Par la suite on peut le monter avec la commande suivante : <syntaxhighlight lang="bash"> | ||

sudo mount /dev/sbX /dossier_au_choix | |||

Il fois monté, on peut avoir | </syntaxhighlight>Il fois monté, on peut avoir accès aux fichiers générés. Il possible de mettre un fichier dans l'objet, montrant une première vulnérabilité. | ||

Une fois démonté, on peut voir différents composants électronique : | Une fois démonté, on peut voir différents composants électronique : | ||

| Ligne 37 : | Ligne 37 : | ||

* démonté la pile pour alimenter nous même la carte ; | * démonté la pile pour alimenter nous même la carte ; | ||

* câblé les entrées/sorties du microcontrôleur nécessaire à sa programmation (SWDIO, SWCLK, NRST et UART (UTXD et URXD) sur les pads suivants | * câblé les entrées/sorties de la flash pour récupérer ses informations via la Raspberry PI 4 ; | ||

* câblé les entrées/sorties du microcontrôleur nécessaire à sa programmation (SWDIO, SWCLK, NRST et UART (UTXD et URXD) sur les pads suivants. | |||

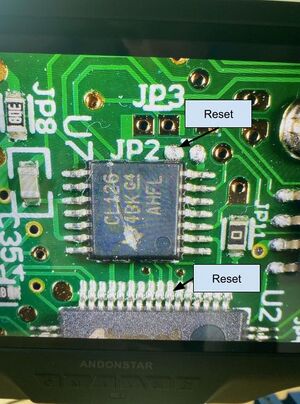

[[Fichier:Procesor temptale4usb simon louis.jpg|gauche|vignette|Emplacement des pads SWCLK et SWDIO]] | [[Fichier:Procesor temptale4usb simon louis.jpg|gauche|vignette|Emplacement des pads SWCLK et SWDIO]] | ||

Version du 9 octobre 2024 à 15:38

Infrastructure WiFi

VM SE5-cruchet-deryckere : 172.26.145.102

Connexion au point d'accès : ssh -l admin -o KexAlgorithms=diffie-hellman-group-exchange-sha1,diffie-hellman-group1-sha1 -o HostKeyAlgorithms=ssh-rsa -c aes128-cbc,3des-cbc,aes192-cbc 172.26.145.1

Nous avons finis la configuration WIFI avec le WPA2-EAP.

Plusieurs lots d'identifiants existent :

simon ; simon!

louis ; louis!

pifou ; pasglop

Cassage des objets connectés

Enregistreur de données de température TEMPTALE 4 USB

En E-304 (sur les ZABETH 2-3-4), l'objet n'a pas été reconnu, mais il l'a été sur ZABETH15.

Nous aimerions pouvoir récupérer le firmware et le modifier pour "HACKER" l'objet.

Pour accéder aux fichiers de l'objet, il suffit de le connecter et d'attendre quelques secondes. Par la suite on peut le monter avec la commande suivante :

sudo mount /dev/sbX /dossier_au_choix

Il fois monté, on peut avoir accès aux fichiers générés. Il possible de mettre un fichier dans l'objet, montrant une première vulnérabilité.

Une fois démonté, on peut voir différents composants électronique :

- le microcontrôleur (ARM de chez Atmel)

On peut également déchiffrer la référence du microcontrôleur : AT91SAM7S256 (dont la datasheet, sur laquelle nous nous sommes basés, est disponible ici).

Pour reprogrammer le firmware, nous avons :

- démonté la pile pour alimenter nous même la carte ;

- câblé les entrées/sorties de la flash pour récupérer ses informations via la Raspberry PI 4 ;

- câblé les entrées/sorties du microcontrôleur nécessaire à sa programmation (SWDIO, SWCLK, NRST et UART (UTXD et URXD) sur les pads suivants.