« SE5 IdO sécurité des objets 2025/2026 b2 » : différence entre les versions

(Page créée avec « TP Réseau 2025/2026 – Wiki SE5-kelbachi 1. Création du serveur virtuel Création d’une VM Xen avec xen-create-image : xen-create-image \ --hostname=SE5.kelbachi \ --dhcp \ --bridge=bridgeStudents \ --dir=/usr/local/xen \ --size=10GB \ --dist=daedalus \ --memory=2G \ --force La configuration est générée dans /etc/xen/SE5.kelbachi.cfg. La VM est démarrée avec : xl create -c /etc/xen/SE5.kelbachi.cfg Configur... ») |

|||

| (36 versions intermédiaires par le même utilisateur non affichées) | |||

| Ligne 1 : | Ligne 1 : | ||

TP Réseau | =<div class="mcwiki-header" style="border-radius: 40px; padding: 15px; font-weight: bold; color: #FFFFFF; text-align: center; font-size: 130%; background: #14164f; vertical-align: top; width: 98%; font-family: 'Poppins', sans-serif;">🌐 TP Infrastructure Réseau 🛜</div>= | ||

== <span style="color:#34495E;font-weight: bold; font-size: 130%">Introduction</span> == | |||

Ce wiki documente la mise en place d’une petite infrastructure réseau pédagogique pour le TP 2025/2026. | |||

L’objectif est de '''déployer un serveur virtuel''' sur ''capbreton'', d’y '''terminer un VLAN privé''' (ici '''409''' car je suis a la Zabeth 09), puis d’implanter les services exigés : '''DHCP''', '''DNS (forwarder + zone locale d’interception)''', '''NAT/mascarade''', et '''redirection réseau''' pour l’HTTP. | |||

Des choix techniques sont explicités à chaque étape (pourquoi tel fichier, telle option, tel service), afin d’argumenter les décisions et permettre la reproductibilité. | |||

== <span style="color:#34495E;font-weight: bold; font-size: 130%">Serveur virtuel (17/09)</span> == | |||

La VM est créée sur <code>Xen</code> depuis <code>capbreton</code> avec une unique interface reliée à <code>bridgeStudents</code>, conformément au sujet (routage par <code>172.26.145.251</code> côté salles projets). | |||

<syntaxhighlight lang="bash"> | |||

xen-create-image \ | xen-create-image \ | ||

--hostname=SE5.kelbachi \ | |||

--dhcp \ | |||

--bridge=bridgeStudents \ | |||

--dir=/usr/local/xen \ | |||

--size=10GB \ | |||

--dist=daedalus \ | |||

--memory=2G \ | |||

--force | |||

</syntaxhighlight> | |||

; Pourquoi cette commande ? | |||

: <code>--bridge=bridgeStudents</code> impose l’unique attachement réseau demandé ; <code>--dist=daedalus</code> assure une base Devuan stable (<code>ifupdown</code> classique) ; les ressources (2 Gio RAM/10 Gio disque) suffisent pour DHCP/DNS/NAT. | |||

Démarrage et accès console : | |||

<syntaxhighlight lang="bash"> | |||

xl create -c /etc/xen/SE5.kelbachi.cfg | xl create -c /etc/xen/SE5.kelbachi.cfg | ||

# Ctrl+] pour détacher la console sans éteindre | |||

</syntaxhighlight> | |||

=== Adresse routée (réseau des salles projets) === | |||

Configuration statique avec passerelle <code>172.26.145.251</code>. On choisit une IP libre dans la plage fournie (exemple <code>172.26.145.109/24</code>). | |||

<syntaxhighlight lang="linux-config"> | |||

# /etc/network/interfaces (extrait) | |||

auto lo | auto lo | ||

iface lo inet loopback | iface lo inet loopback | ||

auto eth0 | auto eth0 | ||

iface eth0 inet static | iface eth0 inet static | ||

address 172.26.145.109/24 | |||

gateway 172.26.145.251 | |||

dns-nameservers 1.1.1.1 8.8.8.8 | |||

</syntaxhighlight> | |||

; Pourquoi une IP statique ? | |||

: Le sujet exige un adressage maîtrisé côté salles projets et une route par défaut vers le routeur NAT de la salle. C’est la base pour que la VM accède à Internet et puisse, ensuite, NATer les clients WiFi. | |||

=== Interface privée (VLAN 409) === | |||

Le réseau privé associé à <code>X=09</code> est <code>172.16.9.0/24</code>. La VM termine ce VLAN avec l’adresse <code>172.16.9.1/24</code> (gateway & DNS pour les clients). | |||

Dans notre mise en place, l’interface privée est <code>eth1</code>. | |||

<syntaxhighlight lang="linux-config"> | |||

# /etc/network/interfaces (complément) | |||

auto eth1 | |||

iface eth1 inet static | |||

address 172.16.9.1/24 | |||

</syntaxhighlight> | |||

Vérifications : | |||

<syntaxhighlight lang="bash"> | |||

ip a | |||

ip r | |||

ping -c3 172.26.145.251 | |||

ping -c3 8.8.8.8 | |||

</syntaxhighlight> | |||

== <span style="color:#34495E;font-weight: bold; font-size: 130%">Point d’accès Cisco – SSID WPA2-PSK (29/09)</span> == | |||

Connexion '''console série''' (9600 8N1, sans control flow) avec Minicom. | |||

Après habilitation, création d’un SSID attaché au <code>VLAN 409</code>. | |||

<syntaxhighlight lang="bash"> | |||

dot11 ssid SE5-SSID09 | |||

vlan 409 | |||

authentication open | |||

authentication key-management wpa version 2 | |||

wpa-psk ascii Cisco2025 | |||

exit | |||

interface dot11radio 0 | |||

encryption mode ciphers aes-ccm | |||

ssid SE5-SSID09 | |||

station-role root | |||

no shutdown | |||

</syntaxhighlight> | |||

Nous laissons de cote cette partie car elle n'est pas bloquante pour la suite du TP. | |||

== <span style="color:#34495E;font-weight: bold; font-size: 130%">Serveur DHCP (29/09)</span> == | |||

Distribution automatisée d’adresses <code>172.16.9.100–200</code> aux clients du VLAN 409, avec routeur et DNS pointant vers la VM. | |||

Installation : | |||

<syntaxhighlight lang="bash"> | |||

apt-get update | |||

apt-get install -y isc-dhcp-server | |||

</syntaxhighlight> | |||

Configuration : | |||

<syntaxhighlight lang="linux-config"> | |||

# /etc/dhcp/dhcpd.conf | |||

default-lease-time 600; | |||

max-lease-time 7200; | |||

authoritative; | |||

subnet 172.16.9.0 netmask 255.255.255.0 { | |||

range 172.16.9.100 172.16.9.200; | |||

option routers 172.16.9.1; | |||

option domain-name-servers 172.16.9.1; | |||

} | |||

</syntaxhighlight> | |||

== <span style="color:#34495E;font-weight: bold; font-size: 130%">Mascarade (NAT) – Accès Internet (29/09)</span> == | |||

Activation du routage IPv4 et NAT du réseau <code>172.16.9.0/24</code> vers <code>eth0</code>. | |||

<syntaxhighlight lang="bash"> | |||

sysctl -w net.ipv4.ip_forward=1 | |||

sed -i 's/^#\?net\.ipv4\.ip_forward.*/net.ipv4.ip_forward=1/' /etc/sysctl.conf | |||

iptables -t nat -F | |||

iptables -t nat -A POSTROUTING -o eth0 -s 172.16.9.0/24 -j MASQUERADE | |||

iptables -t nat -A POSTROUTING -o eth0 -s 172.16.9.0/24 -j MASQUERADE | |||

iptables -t nat -L -n -v | |||

</syntaxhighlight> | |||

; Pourquoi la mascarade ? | |||

: Les clients WiFi utilisent des adresses privées. Le NAT traduit leurs paquets pour qu’ils sortent avec l’IP de la VM côté salles projets. | |||

: Sans NAT, pas d’Internet pour le VLAN 409. | |||

Persistance : | |||

<syntaxhighlight lang="bash"> | |||

apt-get install -y iptables-persistent | |||

netfilter-persistent save | |||

</syntaxhighlight> | |||

== <span style="color:#34495E;font-weight: bold; font-size: 130%">Interception de flux (04/10)</span> == | |||

=== <span style="color:#6369e6;font-weight: bold;">Redirection par DNS (zone locale)</span> === | |||

On implémente une '''zone primaire''' sur la VM pour rediriger <code>picoctf.org</code> et tous ses sous-domaines vers la VM. | |||

Service '''BIND''' sous Devuan : nom de service systemd = <code>named</code>. | |||

Déclaration : | |||

<syntaxhighlight lang="linux-config"> | |||

# /etc/bind/named.conf.local | |||

zone "picoctf.org" { | |||

type master; | |||

file "/etc/bind/db.picoctf.org"; | |||

}; | |||

</syntaxhighlight> | |||

Zone : | |||

<syntaxhighlight lang="dns"> | |||

$TTL 200 | |||

@ IN SOA ns.picoctf.org. admin.picoctf.org. ( | |||

2025100403 ; Serial | |||

3600 ; Refresh | |||

1800 ; Retry | |||

604800 ; Expire | |||

86400 ) ; Minimum | |||

IN NS ns.picoctf.org. | |||

ns IN A 172.16.9.1 | |||

@ IN A 172.16.9.1 | |||

www IN CNAME ns | |||

</syntaxhighlight> | |||

Options (écoute VLAN) : | |||

<syntaxhighlight lang="linux-config"> | |||

# /etc/bind/named.conf.options (extrait) | |||

options { | |||

directory "/var/cache/bind"; | |||

recursion yes; | |||

allow-query { 172.16.9.0/24; 127.0.0.1; }; | |||

forwarders { 1.1.1.1; 8.8.8.8; }; | |||

listen-on { 172.16.9.1; 127.0.0.1; }; | |||

dnssec-validation auto; | |||

}; | |||

</syntaxhighlight> | |||

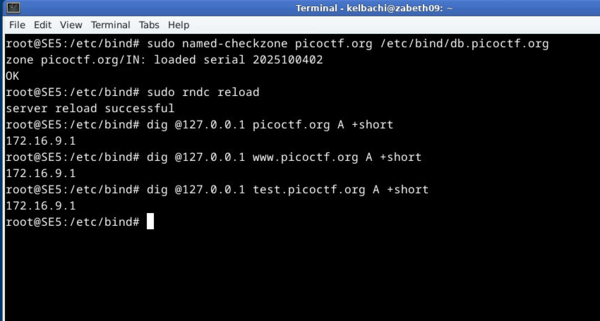

Service & vérifs : | |||

<syntaxhighlight lang="bash"> | |||

systemctl enable named | |||

systemctl restart named | |||

named-checkconf | |||

named-checkzone picoctf.org /etc/bind/db.picoctf.org | |||

dig @127.0.0.1 picoctf.org +short | |||

dig @127.0.0.1 www.picoctf.org +short | |||

dig @127.0.0.1 test.picoctf.org +short # wildcard | |||

</syntaxhighlight>[[Fichier:Screenshot from 2025-10-04 08-33-01.png|centré|sans_cadre|600x600px]] | |||

== <span style="color:#34495E;font-weight: bold; font-size: 130%">Redirection réseau</span> == | |||

Mise en place d’une REDIRECT pour capter le HTTP et le diriger vers un service local. | |||

<syntaxhighlight lang="bash"> | |||

# Table nat propre | |||

iptables -t nat -F | |||

# Interception HTTP | |||

iptables -t nat -A PREROUTING -i eth0 -p tcp --dport 80 -j REDIRECT --to-ports 8080 | |||

# NAT format TP (409) | |||

iptables -t nat -A POSTROUTING -o eth0 -s 172.16.9.0/24 -j MASQUERADE | |||

iptables -t nat -A POSTROUTING -o eth0 -s 172.16.9.0/24 -j MASQUERADE | |||

iptables -t nat -L -n -v | |||

</syntaxhighlight> | |||

== <span style="color:#34495E;font-weight: bold; font-size: 130%">Serveur Apache sécurisé (08/10)</span> == | |||

Dans cette partie, l’objectif est de mettre en place un serveur web sécurisé en HTTPS avec un certificat signé par une autorité locale. | |||

J'utilise ici le domaine d’exemple <code>picoctf.org</code>, déjà intercepté par notre DNS. | |||

=== <span style="color:#6369e6;font-weight: bold;">1. Création d’un certificat auto-signé</span> === | |||

Avant toute chose, je génère un certificat auto-signé permettant à Apache de servir du HTTPS localement. | |||

<syntaxhighlight lang="bash"> | |||

openssl req -x509 -nodes -days 365 \ | |||

-newkey rsa:2048 \ | |||

-keyout /etc/ssl/apache/apache-selfsigned.key \ | |||

-out /etc/ssl/apache/apache-selfsigned.crt \ | |||

-subj "/C=FR/ST=Nord/L=Lille/O=Polytech/CN=picoctf.org" | |||

</syntaxhighlight> | |||

=== <span style="color:#6369e6;font-weight: bold;">2. Configuration d’Apache2</span> === | |||

Je crée un nouveau fichier de configuration HTTPS dans <code>/etc/apache2/sites-available/secure-site.conf</code>. | |||

<syntaxhighlight lang="apache"> | |||

<VirtualHost *:443> | |||

ServerName picoctf | |||

DocumentRoot /var/www/html | |||

SSLEngine on | |||

SSLCertificateFile /etc/apache2/sites-available/apache.crt | |||

SSLCertificateKeyFile /etc/apache2/sites-available/apache.key | |||

# Logs SSL | |||

ErrorLog ${APACHE_LOG_DIR}/ssl-error.log | |||

CustomLog ${APACHE_LOG_DIR}/ssl-access.log combined | |||

</VirtualHost> | |||

# HTTP vers HTTPS | |||

<VirtualHost *:80> | |||

ServerName picoctf.org | |||

Redirect permanent / https://picoctf.org/ | |||

</VirtualHost> | |||

</syntaxhighlight> | |||

Cette configuration active le service sur le port '''443''' et redirige automatiquement les connexions HTTP vers HTTPS. | |||

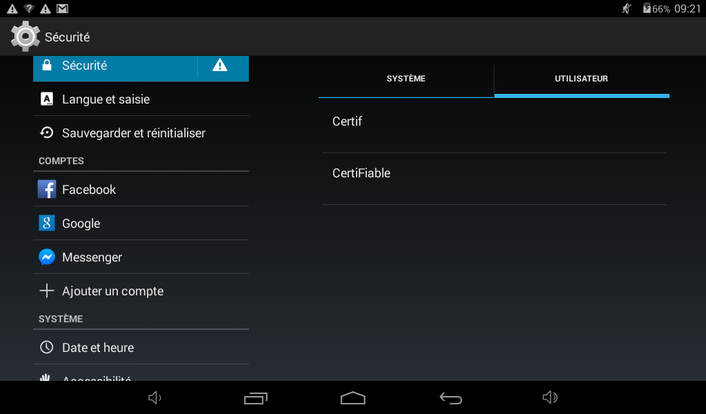

=== <span style="color:#6369e6;font-weight: bold;">3. Création d’une autorité de certification locale</span> === | |||

Afin de simuler un certificat signé par une autorité de confiance, je crée une CA interne appelée "Certif". | |||

<syntaxhighlight lang="bash"> | |||

openssl req -x509 -new -nodes \ | |||

-keyout ca.key -sha256 -days 365 \ | |||

-out ca.crt -subj "/CN=Certif" | |||

</syntaxhighlight> | |||

=== <span style="color:#6369e6;font-weight: bold;">4. Signature du certificat Apache avec l’autorité locale</span> === | |||

Je commence par créer une demande de signature (CSR) pour le serveur Apache : | |||

<syntaxhighlight lang="bash"> | |||

openssl req -new -newkey rsa:2048 -nodes \ | |||

-keyout apache.key -out apache.csr \ | |||

-subj "/CN=picoctf.org" | |||

</syntaxhighlight> | |||

Puis je signe cette requête avec notre autorité <code>Certif</code> : | |||

<syntaxhighlight lang="bash"> | |||

openssl x509 -req -in apache.csr \ | |||

-CA ca.crt -CAkey ca.key -CAcreateserial \ | |||

-out apache.crt -days 365 -sha256 | |||

</syntaxhighlight> | |||

Je remplace ensuite dans la configuration Apache les fichiers de certificat auto-signés par ceux nouvellement générés : | |||

<br>- <code>/etc/apache2/sites-available/apache.crt</code> | |||

<br>- <code>/etc/apache2/sites-available/apache.key</code> | |||

Redémarrage du service : | |||

<syntaxhighlight lang="bash"> | |||

a2enmod ssl | |||

a2ensite secure-site.conf | |||

systemctl reload apache2 | |||

</syntaxhighlight> | |||

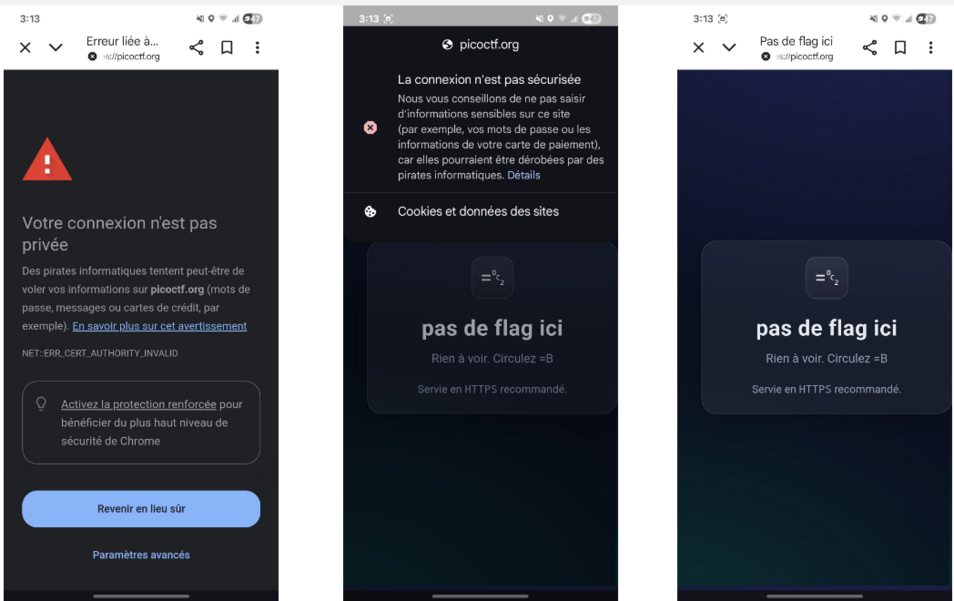

== <span style="color:#34495E;font-weight: bold; font-size: 130%">Machine virtuelle Android</span> == | |||

Lorsque je tente d’accéder à <code>https://picoctf.org</code> depuis un appareil Android récent, le certificat de l’autorité “Certif” n’est pas reconnu.[[Fichier:Screenshot from 2025-10-10 15-30-32.png|centré|sans_cadre|954x954px]]Pour contourner cela, il est possible d’installer une ancienne machine Android (par exemple sous '''Android 4.x'''), où l’ajout manuel d’une autorité de certification est encore possible. | |||

Sur cette Android, après quelques ajustements réseau, il est possible d’importer le certificat racine Certif et ainsi naviguer vers le faux site <code>picoctf.org</code>. | |||

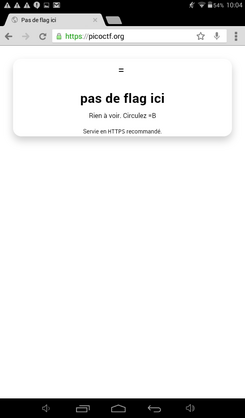

== <span style="color:#34495E;font-weight: bold; font-size: 130%">Appareil Android physique (08/10)</span> == | |||

Enfin, le même test a été reproduit sur la tablette Android 4.4 de mon camarade, une version qui permet encore l’ajout d’autorités de certification manuellement. | |||

En important le fichier `ca.crt` dans les paramètres de sécurité, le site `https://picoctf.org` devient totalement “sécurisé” : le navigateur affiche le cadenas vert , confirmant que la connexion est chiffrée et que le certificat est reconnu par le système. | |||

[[Fichier:Screenshot 2025-10-08-10-04-04.png|droite|sans_cadre|419x419px]] | |||

[[Fichier:Screenshot 2025-10-08-09-21-51.png|sans_cadre|706x706px]] | |||

== <span style="color:#34495E;font-weight: bold; font-size: 130%">Problèmes rencontrés</span> == | |||

* Console Cisco muette : causée par le '''flow control'''. Solution : désactiver hardware & software flow control dans minicom (9600, 8N1, <code>/dev/ttyUSB0</code>). | |||

* Erreur AP <code>cipher not configured</code> : corriger en posant `authentication ... version 2` côté SSID et <code>encryption mode ciphers aes-ccm</code> côté radio. | |||

Version actuelle datée du 9 octobre 2025 à 18:53

🌐 TP Infrastructure Réseau 🛜

Introduction

Ce wiki documente la mise en place d’une petite infrastructure réseau pédagogique pour le TP 2025/2026.

L’objectif est de déployer un serveur virtuel sur capbreton, d’y terminer un VLAN privé (ici 409 car je suis a la Zabeth 09), puis d’implanter les services exigés : DHCP, DNS (forwarder + zone locale d’interception), NAT/mascarade, et redirection réseau pour l’HTTP.

Des choix techniques sont explicités à chaque étape (pourquoi tel fichier, telle option, tel service), afin d’argumenter les décisions et permettre la reproductibilité.

Serveur virtuel (17/09)

La VM est créée sur Xen depuis capbreton avec une unique interface reliée à bridgeStudents, conformément au sujet (routage par 172.26.145.251 côté salles projets).

xen-create-image \

--hostname=SE5.kelbachi \

--dhcp \

--bridge=bridgeStudents \

--dir=/usr/local/xen \

--size=10GB \

--dist=daedalus \

--memory=2G \

--force

- Pourquoi cette commande ?

--bridge=bridgeStudentsimpose l’unique attachement réseau demandé ;--dist=daedalusassure une base Devuan stable (ifupdownclassique) ; les ressources (2 Gio RAM/10 Gio disque) suffisent pour DHCP/DNS/NAT.

Démarrage et accès console :

xl create -c /etc/xen/SE5.kelbachi.cfg

# Ctrl+] pour détacher la console sans éteindre

Adresse routée (réseau des salles projets)

Configuration statique avec passerelle 172.26.145.251. On choisit une IP libre dans la plage fournie (exemple 172.26.145.109/24).

# /etc/network/interfaces (extrait)

auto lo

iface lo inet loopback

auto eth0

iface eth0 inet static

address 172.26.145.109/24

gateway 172.26.145.251

dns-nameservers 1.1.1.1 8.8.8.8

- Pourquoi une IP statique ?

- Le sujet exige un adressage maîtrisé côté salles projets et une route par défaut vers le routeur NAT de la salle. C’est la base pour que la VM accède à Internet et puisse, ensuite, NATer les clients WiFi.

Interface privée (VLAN 409)

Le réseau privé associé à X=09 est 172.16.9.0/24. La VM termine ce VLAN avec l’adresse 172.16.9.1/24 (gateway & DNS pour les clients).

Dans notre mise en place, l’interface privée est eth1.

# /etc/network/interfaces (complément)

auto eth1

iface eth1 inet static

address 172.16.9.1/24

Vérifications :

ip a

ip r

ping -c3 172.26.145.251

ping -c3 8.8.8.8

Point d’accès Cisco – SSID WPA2-PSK (29/09)

Connexion console série (9600 8N1, sans control flow) avec Minicom.

Après habilitation, création d’un SSID attaché au VLAN 409.

dot11 ssid SE5-SSID09

vlan 409

authentication open

authentication key-management wpa version 2

wpa-psk ascii Cisco2025

exit

interface dot11radio 0

encryption mode ciphers aes-ccm

ssid SE5-SSID09

station-role root

no shutdown

Nous laissons de cote cette partie car elle n'est pas bloquante pour la suite du TP.

Serveur DHCP (29/09)

Distribution automatisée d’adresses 172.16.9.100–200 aux clients du VLAN 409, avec routeur et DNS pointant vers la VM.

Installation :

apt-get update

apt-get install -y isc-dhcp-server

Configuration :

# /etc/dhcp/dhcpd.conf

default-lease-time 600;

max-lease-time 7200;

authoritative;

subnet 172.16.9.0 netmask 255.255.255.0 {

range 172.16.9.100 172.16.9.200;

option routers 172.16.9.1;

option domain-name-servers 172.16.9.1;

}

Mascarade (NAT) – Accès Internet (29/09)

Activation du routage IPv4 et NAT du réseau 172.16.9.0/24 vers eth0.

sysctl -w net.ipv4.ip_forward=1

sed -i 's/^#\?net\.ipv4\.ip_forward.*/net.ipv4.ip_forward=1/' /etc/sysctl.conf

iptables -t nat -F

iptables -t nat -A POSTROUTING -o eth0 -s 172.16.9.0/24 -j MASQUERADE

iptables -t nat -A POSTROUTING -o eth0 -s 172.16.9.0/24 -j MASQUERADE

iptables -t nat -L -n -v

- Pourquoi la mascarade ?

- Les clients WiFi utilisent des adresses privées. Le NAT traduit leurs paquets pour qu’ils sortent avec l’IP de la VM côté salles projets.

- Sans NAT, pas d’Internet pour le VLAN 409.

Persistance :

apt-get install -y iptables-persistent

netfilter-persistent save

Interception de flux (04/10)

Redirection par DNS (zone locale)

On implémente une zone primaire sur la VM pour rediriger picoctf.org et tous ses sous-domaines vers la VM.

Service BIND sous Devuan : nom de service systemd = named.

Déclaration :

# /etc/bind/named.conf.local

zone "picoctf.org" {

type master;

file "/etc/bind/db.picoctf.org";

};

Zone :

$TTL 200

@ IN SOA ns.picoctf.org. admin.picoctf.org. (

2025100403 ; Serial

3600 ; Refresh

1800 ; Retry

604800 ; Expire

86400 ) ; Minimum

IN NS ns.picoctf.org.

ns IN A 172.16.9.1

@ IN A 172.16.9.1

www IN CNAME nsOptions (écoute VLAN) :

# /etc/bind/named.conf.options (extrait)

options {

directory "/var/cache/bind";

recursion yes;

allow-query { 172.16.9.0/24; 127.0.0.1; };

forwarders { 1.1.1.1; 8.8.8.8; };

listen-on { 172.16.9.1; 127.0.0.1; };

dnssec-validation auto;

};

Service & vérifs :

systemctl enable named

systemctl restart named

named-checkconf

named-checkzone picoctf.org /etc/bind/db.picoctf.org

dig @127.0.0.1 picoctf.org +short

dig @127.0.0.1 www.picoctf.org +short

dig @127.0.0.1 test.picoctf.org +short # wildcard

Redirection réseau

Mise en place d’une REDIRECT pour capter le HTTP et le diriger vers un service local.

# Table nat propre

iptables -t nat -F

# Interception HTTP

iptables -t nat -A PREROUTING -i eth0 -p tcp --dport 80 -j REDIRECT --to-ports 8080

# NAT format TP (409)

iptables -t nat -A POSTROUTING -o eth0 -s 172.16.9.0/24 -j MASQUERADE

iptables -t nat -A POSTROUTING -o eth0 -s 172.16.9.0/24 -j MASQUERADE

iptables -t nat -L -n -v

Serveur Apache sécurisé (08/10)

Dans cette partie, l’objectif est de mettre en place un serveur web sécurisé en HTTPS avec un certificat signé par une autorité locale.

J'utilise ici le domaine d’exemple picoctf.org, déjà intercepté par notre DNS.

1. Création d’un certificat auto-signé

Avant toute chose, je génère un certificat auto-signé permettant à Apache de servir du HTTPS localement.

openssl req -x509 -nodes -days 365 \

-newkey rsa:2048 \

-keyout /etc/ssl/apache/apache-selfsigned.key \

-out /etc/ssl/apache/apache-selfsigned.crt \

-subj "/C=FR/ST=Nord/L=Lille/O=Polytech/CN=picoctf.org"

2. Configuration d’Apache2

Je crée un nouveau fichier de configuration HTTPS dans /etc/apache2/sites-available/secure-site.conf.

<VirtualHost *:443>

ServerName picoctf

DocumentRoot /var/www/html

SSLEngine on

SSLCertificateFile /etc/apache2/sites-available/apache.crt

SSLCertificateKeyFile /etc/apache2/sites-available/apache.key

# Logs SSL

ErrorLog ${APACHE_LOG_DIR}/ssl-error.log

CustomLog ${APACHE_LOG_DIR}/ssl-access.log combined

</VirtualHost>

# HTTP vers HTTPS

<VirtualHost *:80>

ServerName picoctf.org

Redirect permanent / https://picoctf.org/

</VirtualHost>

Cette configuration active le service sur le port 443 et redirige automatiquement les connexions HTTP vers HTTPS.

3. Création d’une autorité de certification locale

Afin de simuler un certificat signé par une autorité de confiance, je crée une CA interne appelée "Certif".

openssl req -x509 -new -nodes \

-keyout ca.key -sha256 -days 365 \

-out ca.crt -subj "/CN=Certif"

4. Signature du certificat Apache avec l’autorité locale

Je commence par créer une demande de signature (CSR) pour le serveur Apache :

openssl req -new -newkey rsa:2048 -nodes \

-keyout apache.key -out apache.csr \

-subj "/CN=picoctf.org"

Puis je signe cette requête avec notre autorité Certif :

openssl x509 -req -in apache.csr \

-CA ca.crt -CAkey ca.key -CAcreateserial \

-out apache.crt -days 365 -sha256

Je remplace ensuite dans la configuration Apache les fichiers de certificat auto-signés par ceux nouvellement générés :

- /etc/apache2/sites-available/apache.crt

- /etc/apache2/sites-available/apache.key

Redémarrage du service :

a2enmod ssl

a2ensite secure-site.conf

systemctl reload apache2

Machine virtuelle Android

Lorsque je tente d’accéder à https://picoctf.org depuis un appareil Android récent, le certificat de l’autorité “Certif” n’est pas reconnu.

Pour contourner cela, il est possible d’installer une ancienne machine Android (par exemple sous Android 4.x), où l’ajout manuel d’une autorité de certification est encore possible.

Sur cette Android, après quelques ajustements réseau, il est possible d’importer le certificat racine Certif et ainsi naviguer vers le faux site picoctf.org.

Appareil Android physique (08/10)

Enfin, le même test a été reproduit sur la tablette Android 4.4 de mon camarade, une version qui permet encore l’ajout d’autorités de certification manuellement.

En important le fichier `ca.crt` dans les paramètres de sécurité, le site `https://picoctf.org` devient totalement “sécurisé” : le navigateur affiche le cadenas vert , confirmant que la connexion est chiffrée et que le certificat est reconnu par le système.

Problèmes rencontrés

- Console Cisco muette : causée par le flow control. Solution : désactiver hardware & software flow control dans minicom (9600, 8N1,

/dev/ttyUSB0). - Erreur AP

cipher not configured: corriger en posant `authentication ... version 2` côté SSID etencryption mode ciphers aes-ccmcôté radio.