« SE4 IdO sécurité système/réseau » : différence entre les versions

| Ligne 41 : | Ligne 41 : | ||

=== Tâches supplémentaires === | === Tâches supplémentaires === | ||

==== Câblage des anciennes stations ==== | |||

Un binôme s'occupe de la mise en place des commutateurs gigabit, un sur une table en E304, un autre dans la baie serveurs en E306. Les commutateurs doivent avoir tous leurs ports configurés dans le VLAN 50. Le même binôme effectue les câblages en utilisant des câbles de longueur adapté et en utilisant le chemin de câble de la E306. | |||

==== Installation de disques ==== | |||

Un binôme se charge d'ajouter un second disque dans les stations de travail n'en possédant qu'un. | |||

==== Configuration d'un serveur Ansible ==== | ==== Configuration d'un serveur Ansible ==== | ||

Version du 30 janvier 2024 à 22:32

Atelier système et réseau

Création d'un conteneur

Le but de cette première manipulation est la création d'un conteneur pas à pas sous Linux.

Le système de fichiers

La première étape est de créer un système de fichiers isolé par rapport au système de la machine hébergeur :

- commencez par créer un fichier

disk.imgde 10Go sur la station de travail, pour cela vous utiliserez la commandedd, comme fichier source utilisez le générateur de zéro/dev/zeroet les optionsbs(block size) etcount; - en tant qu'administrateur créez un système de fichiers sur

disk.imgavec la commandemkfs(make filesystem), vous pouvez utilisez le système de fichiersext4; - toujours en tant qu'administrateur, montez le système de fichiers

disk.imgsur un répertoire vide (par exemple/tmp/diskque vous aurez préalablement créé) ; - vous pouvez enfin installez un système de fichiers Linux minimal sur votre partition virtuelle par la commande

debootstrap stable /dev/disk.

Lancement du conteneur

Lancez le conteneur avec la commande du cours. Dans un premier temps n'utilisez que les options -p -m. Vérifiez que les processus du conteneur sont bien isolés, de même pour les montages de systèmes de fichiers. Regardez les interfaces réseau du conteneur, conclusion ? Sortez du conteneur, relancez-le en ajoutant les options -n -u. Vérifiez à nouveau les interfaces réseau du conteneur, conclusion ?

Laissez le conteneur tourner dans son terminal de commande, n'en sortez plus.

Création d'une interface réseau

Créez un commutateur virtuel vide d'interfaces avec les commandes présentées en cours. Créez une interface Ethernet virtuelle avec les commandes présentées en cours. Trouvez le PID du processus unshare du conteneur et déplacez le pair de l'interface Ethernet virtuel dans l'espace de nom du conteneur.

Démarrez toutes les interfaces réseau avec la commande ip link set <IF> up, mettez une adresse IPv4 sur le commutateur virtuelle (e.g. 192.168.0.1/24) et sur le pair dans le conteneur (e.g. 192.168.0.2/24), vérifiez la connexion entre les deux interfaces virtuelles.

Sortie sur Internet

Utilisez les commandes vue en cours pour créer une mascarade sur la station de travail pour le réseau du conteneur. Vérifiez que le conteneur a bien accès aux même machines que la station de travail.

Préparation des travaux pratiques "migration"

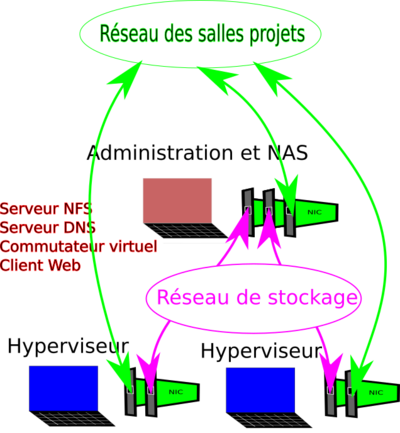

Schéma synthétique

Les machines d'administration doivent être réalisées à partir des anciennes stations de travail Zabeth. Elles auront une adresse dans le réseau des salles projets

du type 172.26.145.30+Z. Ces machines doivent être reliées au réseau des salles via deux commutateurs gigabit placés sur une table en E306 et dans la baie serveur en E304.

Installation de la distribution Devuan

Tâches supplémentaires

Câblage des anciennes stations

Un binôme s'occupe de la mise en place des commutateurs gigabit, un sur une table en E304, un autre dans la baie serveurs en E306. Les commutateurs doivent avoir tous leurs ports configurés dans le VLAN 50. Le même binôme effectue les câblages en utilisant des câbles de longueur adapté et en utilisant le chemin de câble de la E306.

Installation de disques

Un binôme se charge d'ajouter un second disque dans les stations de travail n'en possédant qu'un.

Configuration d'un serveur Ansible

Sur la Zabeth20. Création d'une clef asymétrique. Diffusion par courriel.

Configuration des rôles Ansible

Les rôles Ansible ci-dessous doivent être créés.

- un rôle de propagation de fichiers systèmes généraux :

/etc/network/interfacesne contenant que la définition de l'interface loopback ;/etc/default/ntpdatecontenant la référence au serveur NTP de l'écolentp.polytech-lille.fr;/etc/apt/sources.listcontenant les lignes pour les dépots Devuandaedalus, regardez les fichiers sur les Zabeth pour référence.

- un rôle d'installation des paquetages nécessaires pour les divers autres rôles :

- paquetage

bind9pour le serveur DNS ; - paquetage

nfs-kernel-serverpour le serveur NFS ; - paquetage

bridge-utilspour la création de commutateurs virtuels ; - paquetage

ntpetntpdatepour la mise à l'heure ; - et tout autre paquetage demandé par un autre groupe.

- paquetage

- un rôle de configuration de l'interface réseau de la carte mère des anciennes stations, placez un fichier de configuration dans

/etc/network/interfaces.dcréé à partir d'un modèle, l'interface doit avoir son adresse sans le VLAN 50 comme adresse IPv4 principale et son adresse dans le réseau d'administration comme adresse secondaire ; - un rôle de configuration du commutateur virtuel de stockage englobant les deux interfaces réseau PCI express, placez le fichier de configuration dans

/etc/network/interfaces.d, crééz-le à partir d'un modèle, le commutateur doit avoir comme adresse IPv4, son adresse dans le réseau de stockage ; - un rôle de configuration pour utiliser le serveur NTP de l'école

ntp.polytech-lille.fr; - un rôle pour configurer le DNS, en particulier pour envoyer le fichier fixe

named.conf.localmais aussi le fichier à adapterdb.pifou.lanpour lequel ous utiliserez un modèle ; - un rôle pour configurer le serveur NFS, à savoir pour propager le fichier

/etc/exportsmais aussi pour créer le répertoire concerné ; - rôle d'installation d'une masquarade sur les anciennes stations pour le réseau d'administration vers le réseau de l'école, les règles

iptablesdoivent être rendues permanentes avec le paquetageiptables-persistent; - rôle de recopie de l'archive de TP à partir d'un original sur la

Zabeth20, la recopie doit être lancée parrsyncet en tâche de fond pour ne pas bloquer Ansible.

Annexes

Fichier source schéma architecture des travaux pratiques "Migration" : Media:2023_Architecture_TP_Migration.svg