SE5 IdO sécurité des objets 2024/2025 b4

Wi-Fi

Création du serveur virtuel

- Création d'un serveur virtuel sur capbreton : SE5-yelqasta-ybenmbar - Interface réseau dans le commutateur virtuel bridgeStudents avec :

* Adresse IPv4 : 172.26.145.104 * Passerelle : 172.26.145.251

- Interface réseau dans le VLAN 404 :

* Adresse IPv4 : 172.16.4.1 * Masque : /24 (255.255.255.0) * VLAN : 404

Configuration du point d'accès WiFi Cisco

- Définition du SSID VM_binome_4 :

dot11 ssid VM_binome_4

vlan 404

authentication open eap eap_binome_4

authentication network-eap eap_binome_4

authentication key-management wpa

mbssid guest-mode- Configuration du VLAN 404 sur l'interface radio et l'interface Ethernet :

interface Dot11Radio0.404

encapsulation dot1Q 404

bridge-group 4 interface GigabitEthernet0.404

encapsulation dot1Q 404

bridge-group 4- Configuration de l'accès au serveur FreeRADIUS :

aaa new-model

aaa authentication login eap_binome_4 group radius_binome_4

radius-server host 172.16.4.1 auth-port 1812 acct-port 1813 key glopglop

aaa group server radius radius_binome_4

server 172.16.4.1 auth-port 1812 acct-port 1813Configuration du serveur FreeRADIUS

- Installation de FreeRADIUS sur le serveur virtuel :

sudo apt update

sudo apt install freeradius freeradius-utils

- Ajout de l'adresse IP du point d'accès Cisco dans le fichier de clients FreeRADIUS :

- Dans le fichier /etc/freeradius/3.0/clients.conf :

client wifi_ap {

ipaddr = 172.26.145.4

secret = glopglop

shortname = wifi_ap_binome_4

}- Configuration d'un utilisateur pour l'authentification WPA2-EAP :

- Dans le fichier /etc/freeradius/3.0/users :

mouss Cleartext-Password := "glopglop"- Activation de PEAP-MSCHAPv2 :

- Dans le fichier /etc/freeradius/3.0/mods-enabled/eap :

peap {

default_eap_type = mschapv2

}Serveur DHCP

- On a installé un serveur DHCP sur le serveur virtuel :

sudo apt install isc-dhcp-server

- Configuration du serveur DHCP :

* Dans le fichier /etc/dhcp/dhcpd.conf :

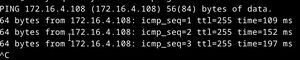

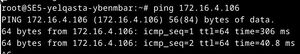

subnet 172.16.4.0 netmask 255.255.255.0 {

range 172.16.4.100 172.16.4.200;

option routers 172.16.4.104;

option domain-name-servers 255.255.255.0;

}- Dans le fichier /etc/default/isc-dhcp-server :

INTERFACESv4="eth1"Serveur DNS minimal

- Dans /etc/bind/named.conf.options

...

forwarders {

172.26.188.12;

};

...Mascarade entre VLAN privé et routeur

- Activation du transfert IP sur le serveur virtuel :

systemctl -w net.ipv4.ip_forward=1

- Ajout d'une règle de masquerade avec iptables :

iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE

Passage de WPA-EAP à WPA-PSK

Afin d'utiliser notre balance connectée, nous devons mettre en place un point d'accès avec WPA-PSK et non WPA-EAP.

- Dans le point d'accès Cisco :

no autentication open eap eap_binome_4 no authentication network-eap eap_binome_4 wpa-psk ascii [mdp]

Temptale USB

Identification des différentes puces

µC : Atmel AT91SAM7S256

Puce mémoire : Winbond 25X40CLNIG

SN74CBTLV3126 : commutateur de bus FET quadripolaire, probablement utilisé comme convertisseur de niveau

Mémoire

Balance

La balance fonctionne avec une application, Nedis SmartLife

Néanmoins, nous avons pu rencontrer des difficultés à connecter nos téléphones à la balance. À la fin de l'appairage, la balance se déconnecte et affiche un message d'erreur Err2. Nous avons pu voir sur Internet que cette erreur indique un problème réseau.

MiTM